Der Sicherheits-Berater wird am 2. September 2024 ein halbes Jahrhundert alt. Es ist sicher nicht übertrieben, von einer Ära der Sicherheitspublizistik zu sprechen, die dieser Informationsdienst maßgeblich mitgeprägt hat.

In Ausgabe 3/2020 hatten wir bereits die 1.000ste Ausgabe des Sicherheits-Berater zelebriert. Diese Ausgabe mit ihrem darin enthaltenen Rückblick auf die Historie unseres Informationsdienstes können Sie gern kostenlos in Form einer PDF per Mail erhalten: redaktion@sicherheits-berater.de. Um uns hier und heute inhaltlich nicht zu wiederholen, feiern wir das 50-jährige Jubiläum nachfolgend mit dem Fokus auf den Gründungsjahrgang 1974 und auf die Jubiläumsjahrgänge 1984, 1994, 2004 und 2014.

Jahrgang 1974

Um einen kleinen Eindruck vom Jahr 1974 zu vermitteln, erinnern wir uns an einige sicherheitsrelevante Ereignisse dieses allerersten Jahrgangs:

- 29.1.: In Westberlin werden an 22 Tankstellen die Zapfschläuche zerstört. Die Täter gehören zum terroristischen Umfeld.

- 10.2.: Auf das Gebäude des Bundesverbandes der Deutschen Industrie (BDI) in Köln wird ein Sprengstoffanschlag verübt. Die Täter gehören zum terroristischen Umfeld.

- 6.5.: Bundeskanzler Willy Brandt tritt zurück. Sein persönlicher Referent Günter Guillaume steht im Verdacht, für die DDR spioniert zu haben (was sich später bestätigte).

- 28.6.: Die Kölner Privatbank Herstatt geht nach immensen Verlusten bei Devisentermingeschäften und infolge betrügerischer Manipulationen durch leitende Angestellte pleite.

- 13.9.: Terroristen der japanischen „Rote Armee“ stürmen die französische Botschaft in Den Haag (Niederlande), nehmen Geiseln und stellen Forderungen, die ihnen auch erfüllt werden.

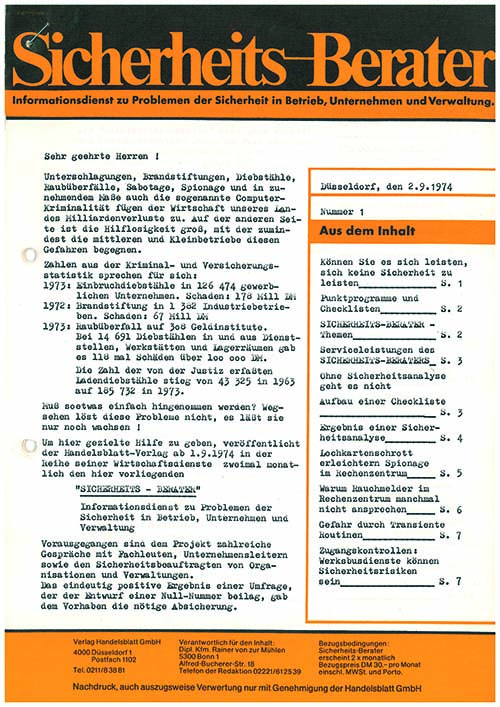

Die erste Ausgabe 1/1974 des Sicherheits-Berater erschien zur ersten SECURITY-Messe in Essen (die damals noch SAFETY hieß) noch nicht im TeMedia Verlag, sondern zunächst genau 25 Jahre lang im Handelsblatt Verlag. Verantwortlich für den Inhalt war aber von Anfang an ein gewisser „Dipl. Kfm. Rainer von zur Mühlen“. Der erläuterte den Lesern (tatsächlich nur den männlichen: „Sehr geehrte Herren“), was sie von der Neuerscheinung erwarten durften. Wie man sieht, war die deutsche Sprache noch ungegendert intakt und die Branche eine reine Männerdomäne …

Das damals vorgestellte Redaktionskonzept enthielt bereits alle Merkmale, die den Erfolg des Sicherheits-Berater für fünf Jahrzehnte sichern sollten. Vor allem die Nutzerorientierung, die Beiträge mit den vielen Checklisten und Grundsätze der angekündigten Sicherheitsanalysen sind hier zu nennen. Von Anfang an galt (auch heute noch) das erfolgreiche Prinzip: Zunächst den „Problemfall“ beschreiben, dann eine Lösung („Maßnahmen“) anbieten.

Ein weiteres Prinzip: Der Sicherheits-Berater wurde nicht von Journalisten geschrieben, sondern von Praktikern aus Planung und Beratung. Ein Alleinstellungsmerkmal bis heute. Zu den seit Gründung beachteten Grundsätzen gehörte auch das Prinzip der Ehrlichkeit der Aussage. Kein Schönen, stattdessen objektive Berichterstattung und kritische Prüfungen von Pressemitteilungen. Dadurch war stets ein hoher Lesernutzen gewährleistet.

Mit diesen Worten beschrieb die Redaktion damals einen speziellen Leserservice:

„Der ‚Sicherheits-Berater‘ gibt seinen Lesern Rat und schafft Kontakte. Deshalb werden die Produkt- und Methodennachrichten, die sich auf Firmen beziehen, mit Kennziffern versehen.“

Die Abonnenten nutzten den Service, indem sie das „Leserdienstblatt“ von der letzten Seite des Heftes abtrennten, Kennziffern eintrugen und das Ganze dann per Post oder Fax an die Redaktion schickten: „Bitte übersenden Sie mir Informationen zu Leserdienst-Nr. xy“. Übriggeblieben sind davon heute noch die vielen Linktipps im Sicherheits-Berater, die auf Originalquellen oder weiterführende Informationen verweisen. Damals noch in weiter Ferne waren die heute selbstverständlichen Autorenkästen mit dem Angebot, jeder-zeit in Kontakt mit dem Autor eines Fachbeitrages treten zu können.

Beispiele zeigen, dass sich die Zeiten in den Mitsiebzigern hinsichtlich der Sicherheitsthemen signifikant von den heutigen unterscheiden:

- Unter der Rubrik „Sicherheit für Geldinstitute“ wurden Tipps zur „Sicherung von Kreditinstituten gegen Überfälle“ gegeben. Was früher Überfälle waren, sind für heutige Bankräuber Geldautomatensprengungen.

- Damals musste ernsthaft zur Sicherung von EDV-Programmen angeraten werden. Gemeint waren damit nicht aus der Cloud geladene oder per Streaming genutzte Apps, sondern physische, vom Hersteller erworbene Datenträger mit Software, die gut verschlossen aufbewahrt werden sollte.

Mit Quellenangaben – heute einfach mit einem Internetlink auf das Originaldokument verifizierbar – nahm man es damals nicht so genau. Wenn die Redaktion wusste (oder zu wissen glaubte), dass 90 Prozent der Betrugsfälle durch „Kommissar Zufall“ aufgedeckt wurden, dann war das eben so. Es hat sich nie ein Leser beschwert. Aber die Redaktion wusste mehr als manches Landeskriminalamt. Die Nähe zur Praxis und die Neigung des Chefredakteurs, Schadensfälle zu sammeln wie andere Briefmarken und auszuwerten, führte zu einer Übersicht, die zwar keine wissenschaftliche Statistik hervorbrachte, aber erkennbare Trends aufzeigte. Jedenfalls war sie aussagekräftig genug, um Sicherheitstipps zu entwickeln.

Die im angloamerikanischen Sprachgebiet unabdingbare Unterscheidung zwischen „Security“ und „Safety“ schien damals noch nicht ins allgemeine Bewusstsein gedrungen zu sein. In Ausgabe 3/1974 berichtete der Sicherheits-Berater über die SAFETY 74, die erste Sicherheitsmesse auf deutschem Boden. Er beklagte, dass vor allem die Tresorbauer fehlten (Tresore sind ja nach heutigem Verständnis überhaupt kein Safetythema). Stattdessen wurden z. B. Raumüberwachungsanlagen auf der Messe präsentiert. Von zur Mühlen beriet damals die Messeleitung in der Gründungsphase. Er bewirkte, dass ab 1975 die SAFETY dann treffender SECURITY bzw. SECURITY Essen hieß. Der Sicherheits-Berater berichtet seit 50 Jahren bis auf den heutigen Tag regelmäßig darüber (z. B. hier im Heft ab S. 332).

Werkschutz hieß damals noch Werksschutz. Heute bevorzugen viele den „neudeutschen“ Begriff „Site Security“ (Standortsicherheit).

Andere Textstellen kommen uns heute bisweilen wieder ziemlich bekannt vor: Bombendrohungen gegen Kaufhäuser gab es zum Bei-spiel 1974 wie heute. Und „jüdische Unternehmen, offizielle und halboffizielle israelische Verwaltungen und Vertretungen“ muss man leider Gottes auch heute wieder vor Sprengstoffanschlägen warnen bzw. schützen.

Die Maßnahmen, die der Sicherheits-Berater seinen Lesern empfahl, waren damals höchst konkret und wurden tatsächlich noch mit Kostenaussagen unterlegt: 11.480 DM kostete z. B. ein konkretes Maßnahmenpaket zur Lagerplatzsicherung bzw. zum Schutz vor Einbruchdiebstahl. Es reichte von der Anschaffung und Errichtung von Stahl-Lichtmasten über den Einbau zweier Infrarot-Bewegungsmelder in einem Büro bis zur Koppelung der Alarmanlage mit einem automatischen Telefon-Wählgerät. Derartiges findet man heute nur noch in Telekommunikationsmuseen. Das waren noch Preise …

Werbeanzeigen haben im Sicherheits-Berater noch nie eine große Rolle gespielt – der Verlag mag sich nicht durch Anzeigenumsätze in Abhängigkeit von Herstellern begeben. 1974 war das Blatt komplett anzeigenfrei. Die erste Fremdanzeige erschien dann am 1.4.1975 in Ausgabe 7, nachdem der ECON Verlag aus Düsseldorf den Sicherheits-Berater für genügend reichweitenstark gehalten hatte.

Ende Dezember 1974 erschien auch bereits das erste Stichwortverzeichnis: „313 Verweisungen mit insgesamt 163 Stichworten für 143 Beiträge der acht Ausgaben des ersten Erscheinungsjahres. Es ermöglicht Ihnen die zurückliegenden Ausgaben des Sicherheits-Berater auch als Nachschlagewerk zu verwenden.“

Jahrgang 1984

Als der Sicherheits-Berater noch nicht in digitaler Form existierte, konnte es auch noch keine digitale Suchwortfunktion geben. Deshalb wurden damals unter jedem Beitrag im Heft „Stichworte“ aus eben diesem Beitrag abgedruckt. Am Jahresende wurde daraus dann ein Stichwortverzeichnis für das ganze Jahr erzeugt. Schaut man sich das Stichwortverzeichnis vom 15.1.1985 für das Jahr 1984 an, findet man darin garantiert folgende Begriffe nicht: BCM, Cloud, KI, Resilienz, Site Security u. v. a. m. Und das, obwohl es laut Redaktion „ca. 450 Stichworte zur betrieblichen Sicherheit umfasst“.

Nicht mehr so richtig am Puls der heutigen, ach so „papierlosen“ Zeit scheint etwa die damals als Stichwort genannte Aktenförderanlage – bestehend aus „elektromechanischen Verfahrwagen mit Transportbehälter“.

Erinnern Sie sich noch an das Stichwort Btx (Bildschirmtext)? Der mit großen Hoffnungen 1983 in Deutschland eingeführte interaktive Onlinedienst kombinierte Funktionen des Telefons und des Fernsehgeräts. Er wurde spätestens mit der Entstehung des World Wide Web ab 1989 komplett obsolet, in Deutschland aber erst 2007 eingestellt.

Was sich hinter Carbonband-Vernichter verborgen hat, bleibt aus heutiger Sicht für viele Leser erklärungsbedürftig. Nur wer sich noch an die IBM-Kugelkopfmaschine erinnert, weiß, was das Carbonband war: das Farbband, von dem man die geschriebenen Texte auslesen konnte. Die DDR-Spionage ließ durch ihre Späher Mülltonnen von Behörden durchsuchen, um die Farbbänder auslesen zu können. Auch konnte man die Schreibmaschinen abhören, da jeder Buchstabe ein charakteristisches Akustogramm hatte, das man auf Lochstreifen erfassen und auswerten konnte. Ein Gutachten, das der Herausgeber des Sicherheits-Berater zu dieser Spionagemöglichkeit angefertigt hatte, führte übrigens 1972 zur Gründung der von zur Mühlen’schen GmbH, Sicherheitsberatung.

Nostalgischen Beigeschmack verströmt mittlerweile auch die Firmierung DEUTRANS bzw. DERUTRA, die Deutsch-Russische Trans-port-Aktiengesellschaft, da sie bereits 1992 aus dem Handelsregister gelöscht wurde.

Sowohl Rote Armee Fraktion (RAF) wie auch Guerilla Diffusa haben glücklicherweise keinen aktuellen Bezug mehr – 1993 sah den letzten Anschlag und 2011 wurde das bis dato letzte RAF-Mitglied aus der Haft entlassen.

Ausgabe 23 aus dem Jahrgang 1984 gibt auf S. 374 einen schönen Hinweis darauf, wie alt die Hackerthematik bereits ist: „Btx – So unsicher, wie jedes andere Computersystem“ lautete die Überschrift eines Beitrages.

Außerdem findet sich darin ein eingelegter Prospekt mit einer Werbung für das Brandmeldesystem „Multidetektor BD 8“. Da die renommierte Firma WAGNER nach wie vor existiert, haben wir dort das folgende Statement eingeholt. Werner Wagner, Unternehmensgründer und Geschäftsführer WAGNER Goup GmbH Group kommentiert darin aus heutiger Sicht:

„Unser Brandmeldesystem W 2000 mit Brand-Multidetektion war 1984 eine bahnbrechende Innovation für den Brandschutz im EDV-Bereich. Für einen Kunden entwickelten wir einen Brandmelder mit aktiver Ansaugung von Luftproben für die Brandfrüherkennung an belüfteten EDV-Schränken – herkömmliche Punktmelder waren dafür ungeeignet. Diese Lösung war ein großer Erfolg und der Beginn einer Expansion in Deutschland, Österreich und der Schweiz. Im Laufe der Jahre wurde die Technologie der Rauchansaugsysteme unter dem Markennamen TITANUS® weiterentwickelt. Es wurde vor allem Wert auf sehr frühe Branderkennung gelegt und gleichzeitig die Täuschungsalarme auf null zu reduzieren. Die Systeme sind bis zu 10.000-fach sensibler als herkömmliche Punktmelder. Heute sehen wir WAGNER in diesem Bereich als Technologieführer weltweit.“

Dass sich der Sicherheits-Berater auch einmal selbst korrigieren musste, kam äußerst selten vor. Einmal musste eine mathematische Formel noch einmal abgedruckt werden, weil jemand nachgerechnet hatte und ein falsches Ergebnis erhielt. Ein anderes Mal musste eine bereits gedruckte Ausgabe vor dem Versand aus dem Verkehr gezogen werden, weil eine darin vertretene These keine Zustimmung in der großen Redaktionskonferenz fand. Und schließlich legte die Redaktion einen kompletten Beitrag dem nächsten Heft noch einmal tippfehlerbereinigt bei: So geschehen unter der Überschrift EDV-Sicherheit: „Es ist noch einmal gutgegangen – Staubbrand über Leserdrucker.“ Natürlich hatte es sich um einen Laserdrucker gehandelt (Ausgabe 4/1984, S. 42).

Abschließend weitere Beobachtungen zum Jahr 1984 durch die Sicherheitsbrille: Was heute die Chinesen sind, war früher der Ost-block. So war die Titelseite von Ausgabe 6/1984 mit folgender Überschrift versehen: „Sowjets und DDR verstärken Computerspionage“. DDR könnte man heute gegen China austauschen und der Alt-Sowjet Putin treibt ungestört sein Unwesen. Weitere sicherheitsrelevante Ereignisse:

- 24.1.: Der Bundesgerichtshof entscheidet, dass einzelne Teilnehmer an einer Demonstration nicht für den Gesamtschaden einer Demonstration haftbar gemacht werden können.

- 2.4.: Der Informationsdienst Sicherheits-Berater kündigt den ersten Automatischen Kassettentresor (AKT) an: „Der IBM 4741 (…) wurde entwickelt, um die offene Bargeldhaltung an den Kassen zu reduzieren und die Überfallgefahren für die Bankkassen zu reduzieren.“

- 5.-6.6.: Indische Regierungstruppen stürmen den Goldenen Tempel von Amritsar im Bundesstaat Punjab, ein Heiligtum der Religionsgemeinschaft der Sikhs. 1.000 Menschen verlieren ihr Leben.

- 20.9.: Ein Anschlag mit einer Autobombe auf die neue US-Botschaft in einem Vorort von Beirut kostet 23 Menschen das Leben.

- 31.10.: Die indische Ministerpräsidentin Indira Gandhi wird von zwei Angehörigen ihrer Leibgarde erschossen. Die Täter sind Angehörige der Sikhs.

- 3.12.: Im indischen Bhopal entweicht aus einem Vorratsbehälter einer US-Chemiefabrik und Tochterunternehmen der Carbide Corporation Methyl-Isocyanat (MIC), das in Verbindung mit Wasser eine explosive Mischung ergibt. Binnen weniger Stunden starben 2.000 Menschen, bis zu 25.000 waren es nach wenigen Tagen. Tausende kostete die bislang größte Giftgaskatastrophe ihr Augenlicht.

Jahrgang 1994

1994 war aus Sicht des Sicherheits-Berater rückblickend betrachtet das Jahr der Prophezeiungen: In Ausgabe 8/94 ging es bereits um das Thema Fernwartung, das bis heute immer wieder aufgegriffen werden muss. Unsere kritische Betrachtung und das wiederholte Aufzeigen von Schwachstellen führte zu heftigen Angriffen der Industrie und man sagte uns nach, die Redaktion sei fortschrittsfeindlich. Ein Bonner Hacker hatte dem Sicherheits-Berater demonstriert, wie er die Wartungsschnittstelle eines Kirchturmgeläuts kompromittieren und bei einer Tankstelle die Preisanzeige manipulieren konnte. Er machte die Manipulation sofort rückgängig, als ein Auto in die Tankstelle fuhr.

Stichwort „Remote“: In Ausgabe 17/1994 war über mandantenfähige Sicherheit für Objekte bzw. Häuser (damals alles andere als selbstverständlich) zu lesen und über die besondere Bedeutung der Trennung der Netze. Anekdotenhaft wurde in Ausgabe 20/94 das erste Antivirenprogramm für Windows/NT vorgestellt. Anekdotenhaft deshalb, weil diese Software zwar unter NT lief, aber lediglich DOS- und Windows-Viren jagte.

In Ausgabe 21/94 wurde das erste deutsche Arbeitstreffen von SURVIVE thematisiert – dies kann als Startschuss des Business Continuity Managements (BCM) angesehen werden. In Ausgabe 22/94 wurde ein Baustellenbrand im Berliner Dom diskutiert – vielleicht eine Vorwegnahme des Brandes von Notre Dame und damit ebenfalls ein Fall von fehlender Vorsorge bei heißen Arbeiten?

Der Sicherheits-Berater neigte in den 90er-Jahren zum Frotzeln: „Seit 20 Jahren predigt der Sicherheits-Berater, daß aufgrund der Gefährdung von Rechenzentren aus dem Umfeld die Brandmeldeanlage … “ (Ausgabe 3/94, S. 26).

Im nächsten Heft beklagt er den „sog. Backlog, die Rückstandsaufholung“ (Ausgabe 4/94, S. 2). Nach einem (IT-)Systemausfall benötigte die Bewältigung dieses Backlogs mehr Zeit als eine Neuanschaffung des Systems, um zum Normalbetrieb rückkehren zu können. Heute findet sich beim Googeln des Stichwortes Backlog (zumindest in diesem Wortsinn) gar kein Eintrag mehr – auch nicht bei Wikipedia.

Im Supplement zu Ausgabe 4/94 fällt eine ganzseitige Anzeige mit Zusatzfarbe Blau ins Auge: Das Unternehmen Inform aus Düsseldorf bewirbt damit ihren InfoPass: „Bellt nicht, beißt nicht, frißt nicht – aber paßt auf wie ein Schießhund“ heißt es im Werbetext. Und durchaus zeitgeisttypisch bedient man sich eines hübschen Models, mit intellektuell wirkender Brille, um die Botschaft ins Bewusst-sein zu rücken:

„Natürlich geht es bei der Zugangskontrolle zuerst einmal darum, ob Sie die junge Lady überhaupt reinlassen. Da können schöne Augen gar nichts bewirken – InfoPass Zugangskontrollsysteme sind nicht verführbar und unbestechlich.“

Solche Äußerungen würden heutzutage mit einer Beschwerde beim Presserat quittiert. Das Supplement erschien übrigens anlässlich der IT-Sicherheitsschau „Das sichere Rechenzentrum“ auf der CeBIT’94, die seit 1988 jährlich von der von zur Mühlen’sche GmbH im Auftrag der Deutschen Messe AG organisiert wurde.

Im Jahr 1994 kam es zu einem auffälligen Facelifting des Layouts: Legt man Ausgabe 15/1994 und Ausgabe 16/1994 nebeneinander, scheint es auf den ersten Blick, als habe man es mit zwei unterschiedlichen Publikationen zu tun. Tatsächlich hatte sich am Redaktionskonzept aber nichts substanziell geändert. Es blieb beim Aufmacher und dem Inhaltsverzeichnis auf der Titelseite, den Marginalienspalten, der Rubrizierung usw.

Auch „das Jahresstichwortverzeichnis 1994 verdeutlicht die Themenvielfalt, die unter dem Überbegriff Sicherheit zu subsummieren ist. Sicherheit ist ein Querschnittsthema, welches Organisation, Technik, Betriebsführung, Revision ( … )

etc. vereint.“

Autotelefon: Obwohl faktisch in nahezu jedem Pkw heute Telefonie verfügbar ist, wird diese kaum jemals noch von einem eingebauten Telefon bereitgestellt – Smartphones sei Dank.

Das auf dem X.25-Schnittstellenprotokoll für die Vermittlung von Datenpaketen beruhende Datex-P stellte laut Wikipedia „in den späten 1980er Jahren den ersten für jedermann verfügbaren Zugang in ein globales Datennetz dar (…) man benötigte nur eine Network User ID von der Post oder einem privaten Anbieter, um sich per Modem oder Akustikkoppler einzuwählen.“ Der Dienst wurde 2019 eingestellt.

Das Junkie-Virus war keine Geißel von Drogenabhängigen, sondern ein aus Schweden über die Welt kommendes Computervirus, das 1994 erhebliche mediale Aufmerksamkeit erzielte.

Die proprietäre Spielart des Open-Source-Betriebssystems SCO-UNIX gibt es schon lange nicht mehr. Die Santa Cruz Operations Group ging 2001 im eigentlich deutlich kleineren Unternehmen Caldera International auf.

Auch 1994 gab es aus der Sicherheitsperspektive besondere Vorkommnisse.

- 25.2.: Während des Morgengebets in einer Moschee in Hebron im von Israel besetzten Westjordanland richtet ein radikaler jüdischer Siedler ein Massaker an.

- 1.4.: Halon fällt unter die FCKW-Verbotsverordnung und darf mit wenigen Ausnahmen nicht mehr als Löschmittel eingesetzt werden.

- 6.4.: In Babynahrung werden Rückstände von Pflanzenschutzmitteln und von als krebserregend verdächtigten Weichmachern entdeckt.

- 28.4.: Nach einem Urteil des Bundesverfassungsgerichts werden der gelegentliche Konsum und die Einfuhr oder der Besitz von Haschisch in kleinen Mengen straffrei gestellt.

Jahrgang 2004

Wie lange müssen wir uns wohl mit Phishingmails herumschlagen? Der Sicherheits-Berater hat jedenfalls schon 2004 darüber berichtet. Und wenig später, genau genommen in Ausgabe 23/2004, S. 396 f., präsentierte der Sicherheits-Berater seine Maßnahmen gegen diese „Plage Phishing per Mail“.

Auch im Jahr 2004 nimmt der Sicherheits-Berater, wesentlich in Person Rainer von zur Mühlen, kein Blatt vor den Mund. Er prangert regelmäßig regelrecht an:

„Wir sehen uns zweierlei Rechtssituationen gegenüber: zum einen geltendes Recht und zum anderen störendes Recht. Störendes Recht hat – jedenfalls für Politiker – offensichtlich Vorrang und bricht geltendes Recht. Bestehende Gesetze nur konsequent anwenden ist die Aussage der Fraktionsspitze des kleineren Koalitionspartners in der Bundesregierung. Aber das tun die Täter doch!!!“

2004 muss ein Jahr gewesen sein, in dem es hektisch zuging. Da kam es zum einen oder anderen Fehler. In Ausgabe 22/2004 hat man das Impressum vergessen.

Unter der Zwischenüberschrift „Maßnahmen“ hat der Sicherheits-Berater in vielen seiner Beiträge jahrzehntelang Tipps aufgezählt, mit denen sich bestimmte Sicherheitsprobleme lösen lassen. In Ausgabe 15-16/2004, S. 248 bis 253, sind wir auf einen besonders ausführlichen Maßnahmenkatalog gestoßen: Er enthält seitenweise sachdienliche Hinweise, wie Sicherheitsverantwortliche das Problem von Wasserschäden und die damit einhergehende Bedrohung der Verfügbarkeit im Unternehmen meistern – insgesamt 27 Maßnahmen auf Basis von Expertenwissen!

2004 war SECURITY-Jahr. Drei Hefte, hier Ausgabe 17 bis 19, widmeten sich traditionell der Vorberichterstattung. Vor allem wurden die Aussteller mitsamt ihren neuesten Produkten kurz vorgestellt. Dazu wurden wieder sämtliche Hallenpläne im Heft abgedruckt. Es sollen tatsächlich immer wieder Besucher mit dem Heft als Wegweiser in der Hand am Stand der von zur Mühlen’sche GmbH (dazu gehört der TeMedia Verlag mit Sicherheits-Berater), gesichtet worden sein. Die VZM GmbH war in der Vergangenheit stets Aussteller.

Der Fachkräftemangel scheint sich schon im Jahr 2004 abgezeichnet zu haben. Aber verstehen Sie die folgende Werbeaussage von Klüh SECURITY? Hat es etwas mit der Republikflucht im Zusammenhang mit dem Mauerfall zu tun?

Als „Teil der Messegeschichte“ – gemeint war die IT-Messe CeBIT des Jahres 2004 – bewertete der Sicherheits-Berater im Aufmacher von Ausgabe 8/2004 das CEFIS (Centrum für InformationsSicherheit), das einen kompletten Rechenzentrumsbetrieb modellhaft an einem Messestand errichtet hatte. Dort zeigte die Bonner von zur Mühlen’sche Sicherheitsberatung (www.vzm.de), wie Serverparks und Rechenzentren unter Integrationsaspekten zu planen sind. Sicherheitsmaßnahmen wie der Einsatz einer USV (unterbrechungsfreien Stromversorgung), Brandschutzmaßnahmen, Zutrittskontrolle und Fluchtwegfunktionen wurden anschaulich dargestellt. Dazu gab ein gläserner Doppelboden den Blick frei auf das Stromschienenkonzept, ein wassergekühlter Serverschrank mit Glasfronten Einblicke in dessen Innenleben und vieles mehr. Das „sichere Rechenzentrum zum Anfassen“ soll für so viele Intensivkontakte zwischen Ausstellern und Interessenten gesorgt haben wie selten zuvor.

Ausgabe 7/2004 ist ein schöner Beweis für die immer wieder aufgestellte Behauptung des Sicherheits-Berater, dass er an Themen dranbleibt. Damals wurde „Novec – neues Löschmittel im stationären Brandschutz“ ausführlich auf mehr als zwei Seiten vorgestellt. Erinnern Sie sich noch an die zwanzig Jahre später erschienene Ausgabe 11/2024, in dem die Überschrift „PFAS-Diskussion trifft populäres Löschmittel“ lautete? Darin ging es um eben dieses Novec, das mittlerweile als sogenannte „Ewigkeitschemikalie“ betrachtet wird. Der Sicherheits-Berater gab dort Ratschläge für Unternehmen, die nach Alternativstrategien bzw. Substituten zu diesem Lösch-mittel suchen.

Ob es sich beim 2004er Stichwort 4D WebStar wohl um einen Vorläufer von TikTok und Instagram gehandelt hat? Keineswegs, hier ging es – weit weniger glamourös – um einen inzwischen natürlich längst bedeutungslos gewordenen Fileserver für die Macintosh-Welt von Apple.

Lotus Notes bzw. Lotus Domino wurde 1984 von Iris Associates entwickelt, die später ein Tochterunternehmen der Lotus Development Corporation bzw. IBM wurde. Notes war jahrelang das Maß der Dinge im Bereich Groupware beziehungsweise Collaboration Software. Inzwischen wurde die Anwendung von Microsoft SharePoint oder 365 in den Schatten gestellt. Heute gehört sie zu HCL Technologies.

MyDoom mag heute überwiegend vergessen sein. IT-Sicherheitsprofis aber erinnern sich noch mit Grausen an den „Computerwurm mit der bisher schnellsten Verbreitung“ (Wikipedia) von 2004, der mit ca. 38 Milliarden US-Dollar den bislang wohl größten durch Malware verursachten Schaden angerichtet hat.

Stichwort Netscape Navigator. Der war laut Wikipedia von „1995 bis 1998 der meistgenutzte Webbrowser der Welt“, wurde aber Ende der Neunziger Jahre vom Microsoft Explorer verdrängt. Der Navigator-Nachfolger Firefox ist allerdings heute noch auf Rang vier der meistgenutzten Browser.

Auch 2004 haben wir für Sie noch einmal mit der Sicherheitslupe betrachtet:

- 9.2.: US-Präsident George W. Bush räumt Zweifel daran ein, dass Geheimdienstberichte über Massenvernichtungswaffen im Irak der Wahrheit entsprechen.

- 17.5.: Ein 52-jähriger arbeitsloser Lehrer ohrfeigt Bundeskanzler Schröder auf einer Wahlveranstaltung. Danach wurde der Angreifer von Personenschützern des Bundeskriminalamtes überwältigt.

- 2.11.: Ein islamischer Extremist sticht den niederländischen Filmemacher Theo van Gogh in Amsterdam auf offener Straße erst nieder und erschießt ihn dann.

- 26.12.: 230.000 Menschen kommen in Folge eines Erdbebens im Indischen Ozean ums Leben. Folge des Erdbebens war ein Tsunami, der Küstengebiete in Indien, Sri Lanka, Thailand, Malaysia und Indonesien verwüstete.

Jahrgang 2014

Der Heftjahrgang 2014 startete, wie alle Januarhefte seit dem Jahr 1983 mit den mehrseitigen „Trends“, einer Branchenprognose. Bei diesen Prognosen verließ sich der Sicherheits-Berater nicht auf die Aussagen von Meinungsumfragen, sondern auf eigene Erkenntnisse. Damit gemeint sind die Beratungs- und Planungsanfragen und die Kundenaufträge der von zur Mühlen’sche GmbH sowie die Einschätzungen von Sicherheitsberatern von VZM. Wie sich rückblickend Jahr für Jahr zeigte, waren die Prognosen erstaunlich zutreffend. An der Art und vor allem der Komplexität der Anfragethemen erkennt die Beratungsgesellschaft deutlich, ob die Firmen Vertrauen in die Zukunft haben oder ob dieses nachlässt. Dies sahen wir dann z. B. als deutliches Zeichen für zu erwartende Konjunkturschwächen.

Ob diese Prognosen auch künftig so aussagekräftig bzw. überhaupt gewagt werden können, wird sich zeigen. Seit sich Ereignisse und Entwicklungen nicht zuletzt wegen des Einsatzes von Künstlicher Intelligenz überschlagen, scheint die Zukunft sozusagen heutzutage schneller zur Gegenwart zu gerinnen. Mittel- bis langfristige Voraussagen werden jedenfalls zunehmend schwieriger, mindestens auf bestimmte Bereiche beschränkt sein. Die Redaktion ist gespannt.

Mit dem Relaunch des Heftes im Jahr 2018 entfiel die Lochung der Hefte zum Abheften. Aus zwei Gründen: Erstens, das neue Layout sah so ansprechend aus, dass wir es nicht löchern wollten. Und zweitens, der Trend, in ePapern nachzuschlagen oder die Suchfunktion auf www.sicherheits-berater.de zu nutzen, sprach eindeutig dafür, künftig auf die Lochung zu verzichten. Und auch Schlagwortregister und Stichwortverzeichnis hatten sich durch die Digitalisierung als überflüssig erwiesen.

2014 haben wir nicht nur stolz einen Button „40 Jahre“ auf der Titelseite des Sicherheits-Berater platziert – wir haben auch bereits ein Schwerpunktheft, Ausgabe 23/2014, zum Thema Business Continuity Management (BCM) veröffentlicht. Darin fand sich ein Beitrag mit der Überschrift „‘Resilienz‘ als Modewort“. Wir baten unseren Kollegen Christian Horres, der heute aktuell das Thema BCM bei VZM betreut, um eine Kommentierung dieses Beitrages aus heutiger Sicht:

Vom Modewort zur Notwendigkeit

Vor zehn Jahren war Resilienz ein Begriff, der in aller Munde war – ein Modewort, das in vielen Diskussionen auftauchte, sei es in der Wirtschaft, der Psychologie oder der Umwelt. Heute, ein Jahrzehnt später, hat sich die Bedeutung von Resilienz tief in Normen, ISO-Standards, Gesetzen und EU-Richtlinien verankert. Doch wie hat sich dieses Konzept entwickelt, und warum ist es heute so wichtig?

Resilienz, ursprünglich aus der Psychologie stammend, beschreibt die Fähigkeit, Krisen zu bewältigen und gestärkt aus ihnen hervorzugehen. Der Begriff fand rasch Eingang in andere Bereiche, da die Notwendigkeit, widerstandsfähig und anpassungsfähig zu sein, universell ist. In den letzten zehn Jahren hat sich das Konzept der Resilienz kontinuierlich weiterentwickelt. In der Wirtschaft wird Resilienz als Schlüsselkompetenz für Unternehmen gesehen, um sich gegen Marktschwankungen, Cyberangriffe und andere Risiken zu wappnen. In der Psychologie und im Bildungswesen hat man erkannt, wie wichtig es ist, Menschen von klein auf zu lehren, mit Stress und Rückschlägen umzugehen.

Diese Entwicklung hat dazu geführt, dass Resilienz nicht nur ein theoretisches Konzept geblieben ist. ISO-Normen wie die ISO 22316, die Richtlinien für die organisatorische Resilienz bietet, und Vorgaben auf EU-Ebene betonen die Bedeutung von Resilienz. Diese helfen Organisationen, Strukturen und Prozesse zu etablieren, die ihre Widerstandsfähigkeit verbessern. Ein aktuelles Beispiel hierfür ist das anstehende KRITIS-Dachgesetz, welches zukünftig die Umsetzung einer EU-Richtlinie in nationales Recht darstellt. In meinen Beiträgen (Ausgaben 12 bis 14/2024) beleuchte ich, wie dieser aktuelle Referentenentwurf des KRITIS-Dachgesetzes u. a. Resilienzmaßnahmen im Unternehmenskontext fordert, insbesondere für Betreiber kritischer Anlagen, um die Geschäftskontinuität auch in Zukunft zu sichern.

Heute ist Resilienz in vielen Bereichen unverzichtbar. Unternehmen investieren in Resilienzstrategien, um ihre Geschäftskontinuität zu sichern. Im Bildungswesen werden Programme entwickelt, die Schülern und Lehrern helfen, resilienter zu werden. Auch im Gesundheitswesen wird zunehmend auf Resilienz gesetzt, um das Wohlbefinden von Patienten und Mitarbeitern zu fördern. Besonders im Unternehmenskontext spielen Business Continuity Management (BCM) und Business Impact Analysis (BIA) eine zentrale Rolle. Dieses Managementsystem und Analyse helfen Unternehmen, die Auswirkungen potenzieller Störungen zu verstehen und geeignete Maßnahmen zu ergreifen, um ihre Widerstandsfähigkeit zu erhöhen.

Die Herausforderungen unserer Zeit – Klimawandel, globale Pandemien, wirtschaftliche Unsicherheiten – machen Resilienz zu einem zentralen Thema für die Zukunft. Es ist zu erwarten, dass die Bedeutung von Resilienz weiter zunehmen wird. Neue Forschungsergebnisse und praktische Anwendungen werden dazu beitragen, dass Individuen und Organisationen noch besser auf Unvorhergesehenes vorbereitet sind.

: : : Christian Horres : : :

Und auch 2014 noch einmal kurz in der Retrospektive mit Sicherheitsfokus:

- 8.3.: Eine Maschine der Malaysia Airlines verschwindet im Bereich des Indischen Ozeans spurlos. Wrackteile wurden erst 2015 an den Strand der Insel La Réunion gespült.

- 18.3.: Russland annektiert die Halbinsel Krim völkerrechtswidrig. Es folgen weitere Eskalationen durch Russland insbesondere mit dem Aufbau prorussischer bewaffneter Milizen im ostukrainischen Donbass.

- 3.8.: Der „Islamische Staat“ (IS) verübt ein Massaker an den Jesiden in Kocho. IS-Terroristen töten die Männer aus dem Dorf und verschleppen Frauen und Kinder.

- 13.7.: Die deutsche Fußballnationalmannschaft gewinnt das Endspiel der Fußballweltmeisterschaft. Zuvor hatte sie Brasilien mit 7:1 geschlagen. Dieses Ergebnis steht laut Wikipedia in Brasilien für alles, was Menschen an Negativem widerfährt.

Im Anfang 2015 den Lesern bereitgestellten Stichwortverzeichnis 2014 fanden wir rückblickend einiges bemerkenswert:

BlackBerry: 2014 war dies noch der Markenname für robuste, mit praktischen Tastaturen statt mit Bildschirmtastaturen versehene und durch Bereitstellung eines eigenen Servernetzes angeblich besonders abhörsichere Endgeräte des kanadischen Smartphonepioniers Research In Motion (RIM). RIM hat allerdings den Wettkampf gegen Apple, Samsung und & Co. längst verloren.

Auch die VZM GmbH hatte den Schalmaienklängen der Hersteller anfangs Glauben geschenkt und die ganze Infrastruktur für Black-Berry angeschafft. Als die Geräte an alle Mitarbeiter der Firmengruppe VZM – also auch den Sicherheits-Berater – ausgerollt werden sollten, stießen die Informatiker dieser Firmengruppe auf Unstimmigkeiten. Einige Labortests widerlegten die Werbeaussagen zur Sicherheit. Die Umstellung auf BlackBerry wurde gestoppt. Wir wiesen unserem Lieferanten die Probleme mit dem Produkt nach. Er nahm alle Kosten auf sich. Der Sicherheits-Berater informierte das Bundesamt für Sicherheit in der Informationstechnik (BSI) über diese internen Erkenntnisse. Das BSI kam zu den gleichen Ergebnissen, stufte diese als VS-Vertraulich (Verschlusssache) ein, aber warnte Behörden vor dem Einsatz. Allerdings: Wer den BlackBerry hatte, wollte ihn behalten. Das waren ausgerechnet vor allem Vorstände in Firmen und Führungskräfte. Erst 2019 wurden Produktion und der Support für Hillary Clinton endgültig eingestellt. Damit war der BlackBerry Geschichte.

Was sagt uns heute noch die damals berichtenswerte Krifa 2014? Wenig, denn diese „Fachtagung Kritische Infrastrukturen“ existiert in der damaligen Form heute nicht mehr.

Auch das Merkelhandy schlägt aktuell nun wirklich keine medialen Wellen mehr. Noch 2022 allerdings war der Umgang von Merkels Parteigenossin Ursula von der Leyen mit „Handydaten“ wieder ein Gegenstand starken und berechtigten öffentlichen Interesses.

Warum klingelt bei der Secaron AG bei uns so gar nichts mehr? Weil dieser IT-Security-Dienstleister bereits 2014 in der TÜV Rheinland i-sec aufging.

Was mag mit dem Subintranet gemeint gewesen sein? Jedenfalls spricht davon heute wirklich niemand mehr, jedenfalls nicht unter dieser Bezeichnung.

Womit wir spätesten jetzt im Zeitalter der digitalen Volltextsuche angekommen sind.